לאחרונה נתקלתי בפוסט בקבוצת הדיון של מיקרוסופט בנושא אבטחת מידע אשר בו מבקש איש IT עזרה בניהול נכון של הרשאות:

"שלום לכולם

יש לי מצב מורכב שרת windows 2003 64 bit כ -300 משתמשים

השרת מוגדר כ domain . כל המשתמשים אמורים לגשת למחיצה אחת שישנה בשרת זה

נקרא לה X . הגישה למחיצה ב -map

תחת מחיצה זו ישנם עשרות מחיצות עם קבצים

אני צריך לחלק הרשאות גישה למשתמשים לפי הרשאות שניתנו מראש

לדוגמא מחיצה ספציפית נקרא לה Y יש גישה ל 5 משתמשים

למשתמש אחד יש הרשאה מלאה במחיצה הנ"ל

למשתמש אחר רק קריאה

למשתמש שלישי כתיבה , קריאה איך אסור לו למחוק

וכך הלאה .......

איך יוצאים מזה ?????????

עם איזה כלי להשתמש ?????

האם יש מאמר איך לתת הרשאות שונות למשתמשים שונים או קבוצות שונות ???

תודה רבה על העזרה!!!!!!!!

אלכס "

ניתן לשים לב כי קיימות מספר בעיות אבטחה חמורות בארגון בו הוא עובד:

1.השרת המוגדר כ-Domain Controller בעל מחיצה משותפת לכלל המשתמשים(יש לשאוף למינימום הרשאות Share ברמת השרת).

2.קיימת חוסר בקרה על הרשאות המשתמשים , כתוצאה מכך משתמשים יכולים לשנות מידע,להשחית מידע וכו'.

3.אין תיעוד ובקרה (Audit) לנעשה בתיקיה , הדבר מקשה מאוד בעת ביצוע Forensics.

להלן המלצותיי בנושא:

1.יש לייצא למסמך (Export) את כלל הספריות בתיקיה.

2.יש להקצות עבור כל מחלקה מחיצת שיתוף ייעודית.

3. יש לאפס את כלל ההרשאות התיקיה באמצעות CACLS/XCACLS

במידה ומדובר בכמות כמות גדולה של הרשאות לשינוי, שימוש בסקריפט מתוחכם המשתמש בכלים אלו יכול לבוא בחשבון.

כלי מתאים נוסף לשינוי הרשאות הוא SetACL אשר ניתן להורידו בחינם מכאן.

4.יש לתכנן על גבי אותו דף מסעיף 1 את ההרשאות על פי קבוצות.

5. לאחר התכנון יש לנקוט בניהול נכון של הרשאות על בסיס תצורת AGDLP:

(Account > Global groups > Domain Local group > Permission).

למאמר בהרחבה יש ללחוץ כאן.

6.יש להחיל גיבוי מסוג Volume Shadow Copy לצורך שחזור מהיר במקרה של מחיקת מידע:

מערכת Server 2003:

http://www.windowsnetworking.com/articles_tutorials/Windows-Server-2003-Volume-Shadow-Copy-Service.html

מערכת Server 2008:

http://www.techotopia.com/index.php/Configuring_Volume_Shadow_Copy_on_Windows_Server_2008_Copy_on_Windows_Server_2008

7.לצורך ניהול נכון של הרשאות ניתן להשתמש אף בכלים מסחריים כדוגמת Security Explorer מבית ScriptLogic.

מעבר לניהול הרשאות הכלי מאפשר הנפקת דוחות,ביצוע Forensics,מגרציה ועוד.

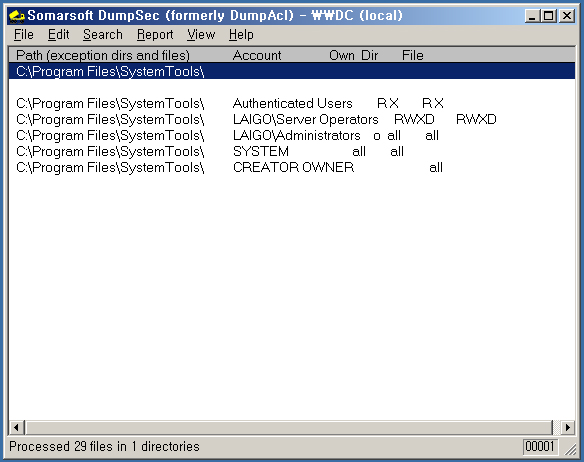

8.לצורך ביצוע ביקורות ובדיקת ההרשאות ניתן להשתמש אף בכלים חינמים כדומת DumpSec:

כלים חינמים נוספים מבית ניתן למצוא באתר Sysinternals(גם XCALCS יבצע את העבודה).

9.במידה והמידע מוגדר כמסווג מבחינת הארגון מומלץ לבצע Audit ברמת המערכת:

http://www.windowsecurity.com/articles/Deploying-Auditing-Settings-Reporting-What-Configured.html

10.למחמירים שביננו אשר לא מסתפקים ב-Audit \נמצאים תחת רגולציה ניתן להשתמש ב-File Integrity Checker כדוכמת Tripwire הפועלת על בסיס השוואת חתימות.

11.בכל מצב יש לדאוג לאבטחת מיקום קבצי ה-logs ולהעניק את ההרשאות המתאימות.

מומלץ לשמור את קבצי ה-logs בשרת ייעודי כדוגמת SYSLOG או מערכת SEIM.

אני מקווה שעזרנו לבחור ועשינו סדר בדברים!

אני רוצה להתייחס לסעיף הבא:

השבמחק"3.אין תיעוד ובקרה (Audit) לנעשה בתיקיה , הדבר מקשה מאוד בעת ביצוע Forensics."

יש צורך להתנהג בזהירות עם Audit של מיקרוסופט על תיקיות בסביבת Domain צריך לבחור את ההגדרות הנכונות ועל איזה פעולות\גישה רוצים לתעד, אחרת עלולים לגרום לקריסה של המערכות במידה ומאפשרים Audit מלא זה מעמיס על השרת\המכונה במיוחד כשיש כמות כזו של משתמשים